Публикация

Обновление 8 мая 2026

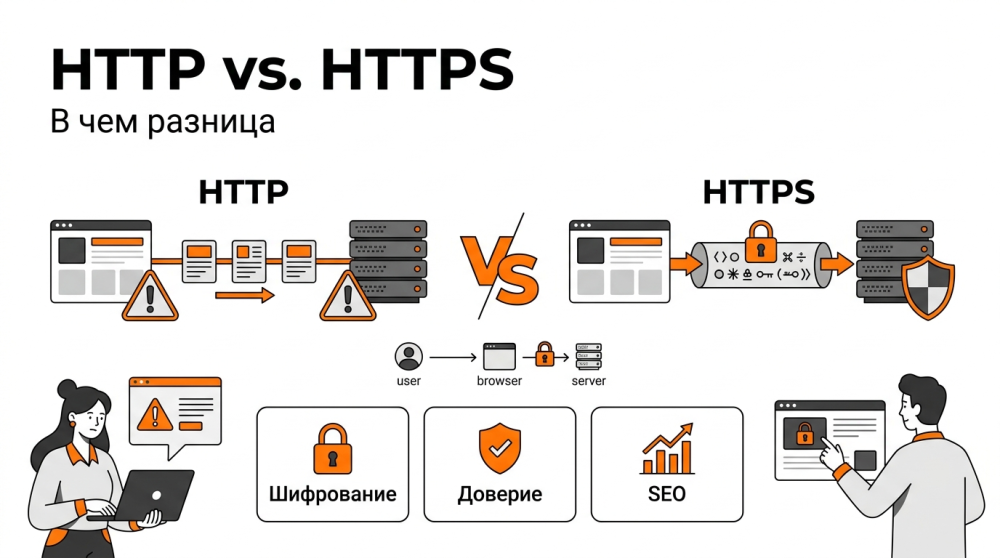

Каждый раз, когда вы вводите адрес сайта в строку браузера, между вашим устройством и удалённым сервером устанавливается соединение по определённому протоколу передачи данных. От того, какой именно протокол используется, зависит безопасность этого обмена, позиции сайта в поисковой выдаче, доверие пользователей и доступность современных браузерных технологий. Отличие HTTP от HTTPS давно вышло за рамки сугубо технической темы – это вопрос, актуальный для каждого владельца сайта, SEO-специалиста и маркетолога в 2026 году.

Что такое HTTP и принципы работы протокола

Прежде чем разбирать различия, важно понять основу – стандарт, на котором строился веб на протяжении десятилетий.

HTTP (HyperText Transfer Protocol) – это протокол прикладного уровня, определяющий правила обмена данными между клиентом и сервером. Модель работы проста: браузер формирует запрос и отправляет его на веб-сервер, тот обрабатывает обращение и возвращает ответ – HTML-страницу, изображение, JSON или любой другой ресурс. Принципиальная проблема в том, что весь этот обмен идёт в открытом виде, то есть в виде незашифрованного текста, доступного любому, кто окажется на пути пакета.

История развития и версии HTTP/1.1, HTTP/2 и HTTP/3

Эволюция стандарта шла постепенно, и каждая версия решала конкретные проблемы производительности. HTTP/1.1, появившийся в 1997 году, долгое время оставался доминирующим стандартом, однако имел серьёзный недостаток: каждый запрос требовал отдельного соединения или ожидал завершения предыдущего – так называемая проблема «head-of-line blocking».

HTTP/2 изменил подход, введя мультиплексирование: несколько запросов передаются параллельно в рамках одного TCP-соединения. Это существенно сократило время загрузки страниц. HTTP/3 пошёл ещё дальше, заменив TCP на протокол QUIC (основанный на UDP), что снизило задержки при нестабильном соединении. Современные браузеры поддерживают HTTP/2 и HTTP/3 только поверх HTTPS – это весомый аргумент в пользу перехода на защищённое соединение.

Структура HTTP-запроса и ответа

Каждое сообщение имеет чёткую структуру из трёх частей:

-

Стартовая строка – метод запроса (GET, POST и др.) или статусный код ответа сервера.

-

Заголовки (headers) – метаданные: тип контента, язык, куки, информация о браузере, параметры кеширования.

-

Тело сообщения – непосредственно передаваемые данные: HTML-документ, содержимое формы, файл.

Знать эту структуру полезно не только разработчикам. SEO-специалисты регулярно работают с заголовками при диагностике проблем с индексацией, кешированием и редиректами.

Методы передачи данных и коды состояния

|

Метод |

Назначение |

|

GET |

Запрос данных с сервера |

|

POST |

Отправка данных на сервер |

|

PUT |

Обновление существующего ресурса |

|

DELETE |

Удаление ресурса |

Коды ответов структурированы по группам: 2xx означает успешную обработку, 3xx – перенаправление (критично при миграции на HTTPS), 4xx – ошибки клиента, 5xx – ошибки сервера. Коды 301 и 302 особенно важны для специалистов по поисковой оптимизации при настройке редиректов после смены протокола.

Ограничения и недостатки незащищённого соединения

Передача данных в незашифрованном виде открывает широкие возможности для атак типа «человек посередине» (MITM – Man-in-the-Middle). Злоумышленник, находящийся в той же сети, способен перехватить трафик и прочитать всё: пароли, номера банковских карт, личную переписку. Риск особенно высок в публичных Wi-Fi-сетях. Если сайт собирает любую конфиденциальную информацию от пользователей, работа через незащищённый протокол создаёт прямую угрозу их безопасности.

Что такое HTTPS и роль безопасности в вебе

HTTPS – это не отдельный и принципиально иной стандарт, а надстройка над HTTP с дополнительным слоем криптографической защиты.

Буква «S» (Secure) означает, что передача данных происходит через зашифрованный туннель на основе TLS (Transport Layer Security). Именно этот криптографический протокол обеспечивает конфиденциальность, целостность и подлинность соединения. Термин «SSL» сегодня используется скорее по инерции – реальный стандарт давно перешёл на TLS.

Механизм работы шифрования данных

Перед отправкой информация преобразуется в нечитаемый набор символов с помощью криптографических алгоритмов. Шифрование данных происходит на уровне транспортного слоя – ещё до того, как информация покидает браузер. Даже если злоумышленник перехватит пакеты в процессе передачи, без соответствующего ключа расшифровать содержимое он не сможет. Это принципиально меняет модель угроз по сравнению с незащищённым соединением.

Симметричное и асимметричное шифрование

В рамках HTTPS применяются оба метода, и каждый выполняет свою функцию:

-

Асимметричное шифрование (с публичным и приватным ключами) используется на этапе установки соединения. Публичный ключ сервера доступен всем, приватный хранится в строгом секрете. Этот механизм позволяет безопасно договориться о параметрах сессии, не передавая секретные данные в открытом виде.

-

Симметричное шифрование применяется для передачи основного объёма данных сессии. Оно значительно быстрее асимметричного и включается в работу после того, как стороны согласовали общий сеансовый ключ.

Такая гибридная схема оптимально сочетает криптографическую надёжность и производительность.

Процесс установки защищённого соединения (Handshake)

TLS-рукопожатие – это последовательность шагов, которая происходит за миллисекунды, но делает всё последующее взаимодействие безопасным:

-

Браузер отправляет серверу приветствие (Client Hello) с перечнем поддерживаемых алгоритмов и версий протокола.

-

Сервер отвечает (Server Hello), выбирает алгоритм и передаёт свой цифровой сертификат.

-

Браузер проверяет подлинность сертификата через центр сертификации (CA).

-

Стороны обмениваются данными для формирования общего сеансового ключа.

-

Соединение переходит в защищённый режим – дальнейший обмен идёт через симметричное шифрование.

Использование портов 80 и 443

Технически HTTP работает через порт 80, HTTPS – через порт 443. Это различие имеет практическое значение при настройке сетевых экранов и конфигурации веб-серверов: если порт 443 закрыт на хостинге или блокируется корпоративным файрволом, защищённое соединение попросту не установится. При миграции важно убедиться, что оба порта настроены корректно и трафик с порта 80 автоматически перенаправляется на 443.

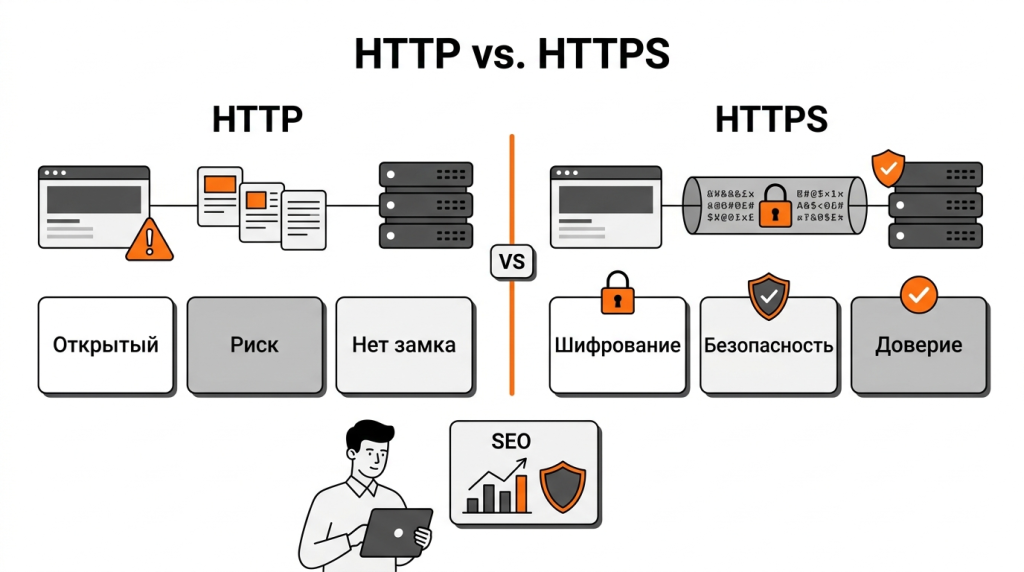

Ключевая разница между HTTP и HTTPS

Коротко: один передаёт данные открыто, другой – в зашифрованном туннеле. Из этого вытекают практические следствия, важные для разработчиков и маркетологов.

Уровень безопасности и защита от перехвата

При работе через незащищённый стандарт любой узел на пути пакета – провайдер, точка доступа, промежуточный роутер – потенциально видит содержимое передачи. Это особенно критично для сайтов, где пользователи вводят пароли, платёжные реквизиты или персональные данные. HTTPS исключает такой сценарий: даже перехваченный трафик остаётся бесполезным набором символов без ключа расшифровки.

Проверка подлинности сервера

Защищённый протокол не только шифрует трафик, но и подтверждает, что соединение установлено именно с тем сервером, за который он себя выдаёт. Это защищает от фишинговых атак: создать поддельную копию сайта с действующим сертификатом доверенного домена злоумышленник не сможет. Браузер автоматически проверяет подпись и выводит предупреждения при любых несоответствиях.

Целостность передаваемой информации

Помимо конфиденциальности, HTTPS гарантирует целостность данных – информация не может быть незаметно изменена в процессе доставки. Показательный пример из практики: ряд интернет-провайдеров встраивал рекламные блоки в HTTP-трафик своих пользователей без их ведома. С HTTPS подобное технически невозможно, поскольку любое вмешательство в пакеты разрушает криптографическую проверку целостности.

Влияние на скорость и производительность сайта

Распространённый миф гласит, что HTTPS замедляет сайт. На практике всё ровно наоборот. Да, TLS-рукопожатие добавляет несколько миллисекунд при первом соединении. Однако поскольку HTTP/2 с мультиплексированием и сжатием заголовков работает исключительно поверх HTTPS, итоговая скорость загрузки у защищённых ресурсов в большинстве случаев выше, чем у аналогов на HTTP/1.1. Разница может достигать 30-50% на страницах с большим количеством запросов к ресурсам.

SSL/TLS-сертификаты как основа HTTPS

Без действующего сертификата защищённое соединение работать не будет – браузер выдаст предупреждения и заблокирует доступ для большинства пользователей.

Сертификат – это цифровой документ, который связывает публичный ключ сервера с данными о его владельце и подтверждается подписью доверенного центра сертификации. Именно он даёт браузеру основания доверять соединению.

Типы сертификатов по уровню проверки (DV, OV, EV)

|

Тип |

Что проверяется |

Для кого подходит |

|

DV (Domain Validation) |

Только владение доменом |

Блоги, лендинги, небольшие сайты |

|

OV (Organization Validation) |

Домен + юридическое лицо |

Корпоративные сайты, SaaS-сервисы |

|

EV (Extended Validation) |

Расширенная проверка организации |

Банки, финансовые и платёжные сервисы |

Для большинства проектов DV-сертификата достаточно. EV имеет смысл для банков и крупных финансовых структур, хотя современные браузеры больше визуально не выделяют такие сертификаты для пользователей.

Центры сертификации и процесс выпуска

Сертификаты выпускают аккредитованные центры сертификации (Certificate Authorities, CA) – организации, которым веб-браузеры доверяют по умолчанию на уровне операционной системы. Крупнейшие из них: DigiCert, Sectigo, GlobalSign. При выдаче сертификата CA верифицирует право заявителя на управление доменом (как минимум) или существование организации – для OV и EV. Без прохождения этой верификации сертификат не будет считаться доверенным.

Стоимость настройки и обслуживания защищённого протокола

Let's Encrypt изменил рынок, сделав DV-сертификаты полностью бесплатными. Такой сертификат выдается на 90 дней, а хостинг-провайдеры обновляют его автоматически в фоновом режиме, поэтому ручное вмешательство не требуется.

Платные решения оправдывают себя в конкретных сценариях: когда необходим OV или EV-уровень проверки, расширенная страховая гарантия или поддержка wildcard-доменов в сложных инфраструктурах. Для типового коммерческого сайта разница в защите между Let's Encrypt и платным DV-сертификатом отсутствует.

Безопасность и аналитика в HTTPS

Один технический нюанс, о котором нередко забывают: при переходе пользователя с HTTPS-сайта на HTTP-ресурс реферальные данные теряются. Google Analytics и другие системы аналитики фиксируют такой трафик как «прямой» (direct), что искажает реальную картину источников. Если ваш сайт работает по незащищённому протоколу, вы буквально не видите, откуда приходят посетители с защищённых источников – а это практически весь современный веб.

Почему переход на HTTPS обязателен для современных ресурсов?

Если в 2015 году наличие сертификата было конкурентным преимуществом, то сегодня его отсутствие – явный сигнал неблагонадёжности ресурса.

Поисковики, браузеры и законодатели движутся в одном направлении: незащищённый сайт теряет позиции, трафик и юридическую защиту одновременно. Разберём каждый аспект подробнее.

Доверие пользователей и визуальные индикаторы

Chrome, Firefox, Safari и Edge выводят предупреждения «Not Secure» рядом с адресом HTTP-сайта. Пользователь видит этот сигнал ещё до того, как прочитал хоть одну строку вашего контента. Безопасное подключение стало базовым стандартом – предупреждения браузера о незащищенном соединении считываются как тревожный признак. Подобные предупреждения заметно увеличивают показатель отказов, особенно на страницах с формами.

Влияние на поисковую оптимизацию (SEO)

Google официально подтвердил HTTPS как сигнал ранжирования ещё в 2014 году и последовательно усиливал его вес. Поисковики в целом отдают предпочтение защищённым ресурсам – это отражает их курс на безопасность пользователей. HTTP-сайты не просто теряют позиции: в ряде случаев они помечаются в выдаче как потенциально небезопасные, что напрямую снижает кликабельность (CTR) даже при сохранении позиции.

Соответствие требованиям законодательства

Регуляторные нормы в большинстве юрисдикций фактически обязывают использовать шифрование при обработке персональных данных. GDPR в ЕС, российский 152-ФЗ, CCPA в Калифорнии – все эти документы требуют технических мер защиты информации пользователей. Сайт с формой регистрации или оформления заказа, работающий без шифрования, создаёт прямые правовые и репутационные риски.

Доступ к современным API и функциям браузера

Ряд возможностей современного веба доступен исключительно на защищённых страницах:

-

геолокация пользователя;

-

доступ к камере и микрофону;

-

Service Workers (основа PWA и офлайн-режима);

-

Push-уведомления;

-

Web Bluetooth и Web NFC.

Если ваш продукт использует или планирует задействовать любую из этих технологий, работа по незащищённому протоколу закрывает эту возможность полностью.

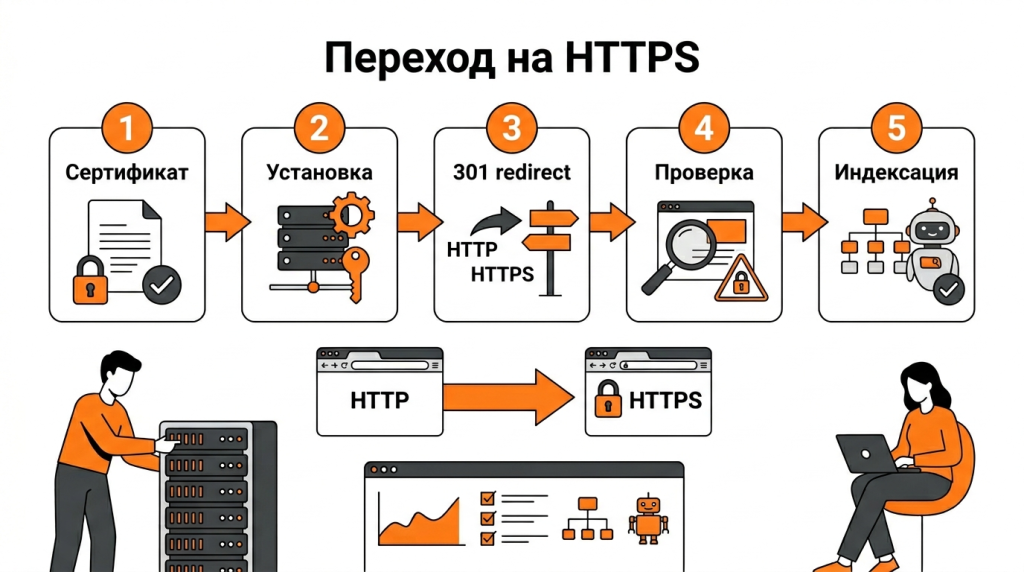

Как перейти с HTTP на HTTPS: пошаговый алгоритм

Миграция – это технический процесс, требующий внимания к деталям. Ошибки здесь стоят дорого: потеря трафика, дублирование контента, проблемы с индексацией.

Хорошая новость в том, что при правильном подходе весь процесс можно пройти без потери позиций и трафика.

Выбор и покупка подходящего SSL-сертификата

Для информационного блога или корпоративного сайта достаточно бесплатного DV-сертификата от Let's Encrypt. Интернет-магазину с платёжными формами стоит рассмотреть OV для демонстрации проверенного юридического лица. Банку или финансовому сервису – EV. Выбрав тип сертификата, уточните у хостинг-провайдера, поддерживается ли его автоматическая выдача и продление – это существенно упростит дальнейшее обслуживание.

Техническая установка на стороне сервера

На Nginx сертификат подключается через директивы ssl_certificate и ssl_certificate_key в конфигурационном файле виртуального хоста. На Apache – через SSLCertificateFile и SSLCertificateKeyFile. Большинство панелей управления (cPanel, ISPmanager, Plesk) предоставляют графический интерфейс для установки без ручного редактирования конфигов. После установки обязательно проверьте корректность через сервисы SSL Labs или аналогичные инструменты – они выявят слабые алгоритмы, проблемы с цепочкой доверия и другие распространённые ошибки.

Настройка 301-редиректов и внутренних ссылок

После установки сертификата необходимо настроить постоянное перенаправление со всех HTTP-адресов на HTTPS. На Nginx это делается одним блоком server с кодом 301. Затем следует аудит внутренних ссылок, подключаемых скриптов и изображений: если хотя бы один ресурс подгружается по незащищённому протоколу на HTTPS-странице, возникает Mixed Content. Браузер может заблокировать такой элемент или вывести предупреждение, нивелируя эффект от сертификата. Для поиска подобных проблем удобно использовать Screaming Frog или Chrome DevTools.

Оповещение поисковых систем после миграции

После завершения технической миграции добавьте HTTPS-версию сайта как отдельный ресурс в Google Search Console и Яндекс Вебмастере. Обновите sitemap.xml, указав в нём новые адреса, и отправьте его на переобход. Проверьте, что файл robots.txt также доступен по защищённому адресу и не закрывает важные разделы от индексации. Поисковые системы, как правило, переиндексируют основные страницы в течение нескольких недель при правильно настроенных редиректах.

Резюмируем

Разница между HTTP и HTTPS – это не просто технический нюанс для разработчиков. Это вопрос, который напрямую влияет на безопасность пользователей, видимость сайта в поиске, юридическую чистоту бизнеса и доступность передовых браузерных технологий.

Протокол с шифрованием давно перестал быть опцией для «серьёзных» проектов – он стал обязательным базовым стандартом для любого ресурса. Стоимость входа при этом фактически равна нулю: бесплатные сертификаты, автоматическое продление, поддержка большинства хостингов «из коробки». Если ваш сайт до сих пор работает по незащищённому протоколу, миграция – это приоритет первого уровня, а не задача на потом.